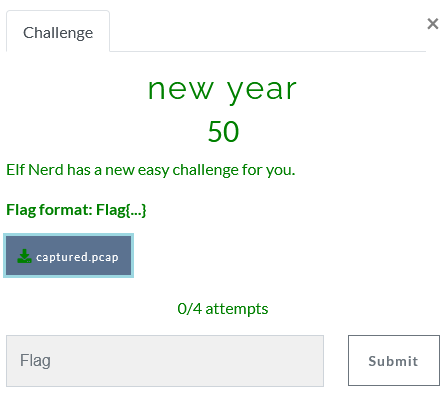

Battleware CTF Write-Up Network New Year

Selamlar, bu yazımda Battleware CTF yarışmasında sorulan Network kategorisinden New Year isimli sorunun çözümünü anlatacağım. Battleware CTF yarışması 8 Hafta sürecek bir yarışmadır. Bu soru 5.Haftada sorulan sorulardan biridir.

Soru dosyası : captured.pcap

Soruda captured isminde bir pcap dosyası verilmiş.

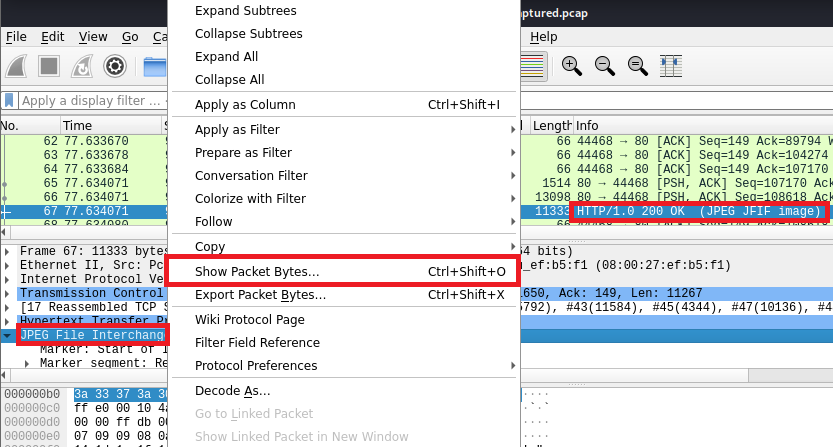

Pcap dosyasını wireshark ile incelediğimizde http paketleri içerisinde bir jpg dosyası karşımıza çıkıyor. Jpg dosyasının bulunduğu paketi seçip aşağıdaki bölümden dosyanın içeriğinin olduğu yere sağ tıklayıp “show packet bytes” seçeneği ile resmi inceleyelim.

Resmi detaylı incelemek için kaydedelim. Resim içerisinde gizli bir bilgi olup olmadığını steghide aracı ile inceleyelim.

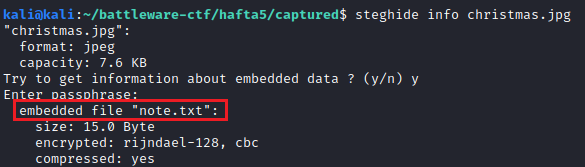

Resmin içerisine bir txt dosyası gizlendiğini farkediyoruz. Yine steghide aracıyla passphrase olmadan txt dosyasını resmin içinden çıkartalım ve içeriğini okuyalım.

kali@kali:~/battleware-ctf/hafta5/captured$ steghide --extract -sf christmas.jpg -xf note.txt

Enter passphrase:

wrote extracted data to "note.txt".

kali@kali:~/battleware-ctf/hafta5/captured$ cat note.txt

Flag{too_e4sy}Flag değerini elde etmiş olduk.

Flag{too_e4sy}

Yazımı okuduğunuz için teşekkürler, bir başka yazıda görüşmek dileğiyle.. ![]()